Ancaman Keamanan Online 2025: Cara Lindungi Data Anda

Internet makin canggih, tapi akal sehat Anda masih lebih kuat daripada artificial intelligence.

Beberapa tahun lalu, kita bisa menebak email penipuan hanya dari typo, tata bahasa berantakan, dan gaya bahasa yang “ngaco.” Sekarang? Kita berhadapan dengan deepfake, suara yang dikloning, dan pesan yang terdengar sangat mirip orang-orang yang Anda kenal. AI membuat kejahatan digital jadi lebih rapi, lebih personal, dan lebih susah dideteksi.

Teknologi yang sama yang membantu kita menyunting foto, menulis esai, atau memperbaiki grammar sekarang juga dipakai untuk menipu, memeras, dan mencuri data.

Dan yang paling penting:

Anda tidak perlu kaya, terkenal, atau “penting” untuk jadi korban.

Siapa pun bisa terseret ke dalam skema penipuan ini. Para pelaku bahkan tidak perlu terlalu pintar. Mereka hanya butuh satu momen ketika Anda:

-

Lelah

-

Tergesa-gesa

-

Sedang tidak fokus

…dan satu klik yang salah sudah cukup.

Kabar baiknya?

Pertahanan dasar masih bekerja dengan sangat baik.

Selama Anda:

-

Mengunci login akun-akun penting,

-

Rajin memperbarui sistem dan aplikasi,

-

Sedikit merapikan privacy setting (misalnya menyembunyikan detail pribadi dari media sosial atau opt-out dari broker data yang menjual informasi Anda),

…maka peluang Anda jadi korban turun drastis.

Ancaman boleh berubah, tapi banyak “aturan lama” keamanan online yang masih relevan.

Di bagian pertama artikel ini, kita akan membahas beberapa ancaman online paling berbahaya di 2025, cara mengenalinya, dan langkah praktis yang bisa Anda lakukan untuk melindungi diri — tanpa harus jadi ahli IT dulu.

Cocok buat Anda yang sering online, kerja remote, belanja digital, atau sekadar ingin privasi tetap aman di era AI.

DAFTAR ISI

- Sekilas Peta Ancaman Online di 2025

- 1. Social Engineering Berbasis AI dan Deepfake

- 2. Pengambilalihan Akun Lewat Kredensial yang Bocor

- 3. Ransomware dan Pemerasan Digital

- 4. Ancaman Mobile dan SIM Swapping

- 5. Malvertising dan Drive-by Downloads

- Menutup Bagian 1: Ancaman Berubah, Pola Pertahanan Tetap Sama

- Butuh Pendamping untuk Amankan Ekosistem Digital Anda?

Sekilas Peta Ancaman Online di 2025

Sebelum masuk ke jenis-jenis ancaman, ada satu pola besar:

Kejahatan siber sekarang lebih personal, lebih otomatis, dan lebih sulit dibedakan dari aktivitas online normal.

Beberapa hal yang berubah:

-

AI menurunkan “batas kemampuan” penjahat.

Kalau dulu butuh skill khusus untuk menipu orang lewat email atau memalsukan suara, sekarang cukup pakai tool AI yang sudah jadi software as a service. -

Serangan bisa dilakukan dalam skala besar, tapi terasa “intim” di level individu.

Pesan terlihat seperti dari bos Anda, pasangan Anda, atau bahkan anak Anda. -

Banyak serangan tidak lagi terlihat dramatis.

Kadang hanya notifikasi login, SMS OTP yang tidak Anda minta, atau pop-up yang Anda klik tanpa pikir panjang.

Karena itu, mindset-nya perlu berubah:

Bukan lagi “apakah saya akan diserang?”

Tetapi “kapan dan seberapa siap saya saat itu terjadi?”

1. Social Engineering Berbasis AI dan Deepfake

Penipuan online yang dulu berantakan sekarang berubah jadi sesuatu yang halus, rapi, dan terdengar sangat manusiawi.

Grifter (penipu) bisa:

-

Mengkloning suara ibu Anda,

-

Memalsukan wajah seseorang lewat video call,

-

Mengirim pesan yang terdengar seperti diketik oleh atasan atau rekan kerja Anda,

…semuanya dengan bantuan generative AI.

Dari Penipuan Tradisional ke “Penipuan Korporat”

Dulu, social engineering mengandalkan intuisi manusia: satu orang penipu membangun kepercayaan dengan satu korban, pelan-pelan.

Sekarang, seperti kata Eddy Almand, founder Almata Cybersecurity:

“Social engineering used to rely on human instinct, manipulating one person’s trust at a time. Now AI can do it at scale.”

Artinya:

Modus penipuan sudah “naik kelas” seperti perusahaan.

Tapi untungnya, masih ada banyak red flag yang bisa Anda waspadai.

Tanda-Tanda Anda Sedang Dikerjai AI

Beberapa pola yang perlu bikin Anda langsung waspada:

-

Pesan seperti:

“Aku nggak bisa bicara sekarang, pokoknya tolong lakukan ini sekarang juga.”

Nada terburu-buru + mendesak = bendera merah besar. -

Tiba-tiba ada permintaan mengubah atau menambahkan rekening tujuan, alamat dompet kripto, atau metode pembayaran lain.

-

Video call yang:

-

Menghindari basa-basi,

-

Terasa “kaku”,

-

Sinkron bibir dan suara agak terlambat,

-

Atau ekspresi wajah terasa “aneh”.

-

-

Orang yang menghubungi Anda lewat kanal yang tidak biasa:

-

Kenapa tiba-tiba “ibu” Anda punya akun WeChat?

-

Kenapa “bos” Anda tiba-tiba DM di akun pribadi yang tidak pernah dipakai untuk kerja?

-

Yang bikin ini makin berbahaya:

Deepfake adalah ancaman lintas negara.

Contoh nyata dari Jepang, menurut Almand:

-

Dulu, perbedaan bahasa jadi “tameng alami” dari scam luar negeri.

-

Sekarang, AI menghapus language barrier itu.

-

Banyak kasus suara dikloning lalu dipakai untuk:

-

Mengaku sebagai anak, cucu, atau kerabat,

-

Mengarang kondisi darurat,

-

Meminta transfer uang dengan nada panik.

-

Serangan seperti ini mengincar emosi, bukan logika.

Dan ketika menyangkut orang yang kita sayang, emosi hampir selalu menang.

Cara Melindungi Diri dari Deepfake dan Social Engineering AI

Anda tidak bisa mengandalkan antivirus untuk ini.

Senjata utama Anda adalah perlambat respon dan verifikasi ekstra:

-

Perlambat reaksi.

Kalau pesannya super mendesak, justru di situlah Anda harus melambat. -

Minta bukti identitas tambahan.

Tanyakan hal-hal yang hanya orang tersebut yang tahu, atau minta mereka menyebutkan detail spesifik. -

Gunakan “kode rahasia” keluarga atau kantor.

Misalnya, semua anggota keluarga sepakat ada satu kata sandi rahasia untuk keadaan darurat. Tanpa kata itu, permintaan dianggap palsu. -

Selalu hubungi balik lewat kanal resmi atau nomor yang sudah Anda simpan sebelumnya.

Jangan pernah menekan nomor/tautan yang ada di pesan mencurigakan. -

Gunakan passkeys atau FIDO2 security keys untuk akun penting:

-

Email utama

-

Akun media sosial

-

Internet banking

Dengan begitu, walaupun ada yang tahu password Anda, mereka tetap sulit masuk.

-

Dan satu aturan penting:

Kalau ada yang minta uang atau data sensitif, selalu libatkan satu orang lain untuk ikut memvalidasi.

Seperti kata Almand:

“Antivirus dan two-factor authentication tidak akan menghentikan serangan ini. Kesadaran dan verifikasi yang akan melakukannya.”

2. Pengambilalihan Akun Lewat Kredensial yang Bocor

Gambar: Foto close-up gembok Kensington yang terhubung ke sisi laptop, menggambarkan konsep mengunci perangkat dan akun pengguna agar tidak mudah diakses pihak yang tidak berwenang, baik secara fisik maupun digital.

Ancaman ini terdengar membosankan — dan itu sebabnya sangat efektif.

Kebanyakan orang:

-

Pakai password yang sama di banyak layanan,

-

Pakai kombinasi yang mudah ditebak,

-

Jarang mengganti password kecuali kalau dipaksa sistem.

Buat penjahat siber, kebiasaan ini adalah tambang emas.

Bagaimana Serangan Ini Terjadi?

Skenarionya sederhana:

-

Salah satu situs tempat Anda mendaftar mengalami kebocoran data.

-

Email dan password Anda bocor ke forum atau marketplace gelap.

-

Penyerang mencoba kombinasi itu di:

-

Email utama,

-

Akun bank,

-

Marketplace,

-

Dompet kripto,

-

Akun kerja.

-

Ini dikenal sebagai credential stuffing.

Satu password bocor bisa membuka banyak pintu.

Begitu satu akun penting mereka kuasai, penyerang bisa:

-

Mengubah password,

-

Mengirim link reset ke email yang mereka kontrol,

-

Mengunci Anda keluar dari akun-akun lain,

-

Mengambil alih hidup digital Anda sebelum Anda sadar ada yang salah.

Tanda-Tanda Akun Anda Sedang Diserang

Biasanya, sinyalnya halus:

-

Ada notifikasi “sign-in baru” dari lokasi atau device yang tidak Anda kenal.

-

Anda menerima SMS atau email berisi kode verifikasi yang tidak Anda minta.

-

Anda dibombardir notifikasi push untuk menyetujui login.

Ini disebut MFA fatigue — penyerang berharap Anda akan “pasrah” dan menekan tombol Approve hanya agar notifikasi berhenti.

Cara Mengunci Akun dari Pengambilalihan

Beberapa langkah praktis yang sangat efektif:

-

Gunakan password berbeda untuk setiap akun.

Anda hanya perlu mengingat satu master password,

Jangan coba diingat semua. Pakai password manager yang tepercaya agar:-

Password lain bisa super random dan panjang.

-

-

Gunakan password yang panjang dan kuat.

Rekomendasi dari US Cybersecurity and Infrastructure Security Agency (CISA):-

Minimal 16 karakter,

-

Kombinasi angka, huruf, simbol, dan beberapa kata acak.

-

-

Aktifkan passkeys di layanan yang mendukung.

Passkeys lebih sulit dicuri karena berbasis kriptografi, bukan string password biasa. -

Hindari MFA yang hanya berbasis SMS.

SMS bisa:-

Disadap,

-

Di-spoof,

-

Dicuri lewat SIM swapping (kita bahas di bawah).

-

-

Gunakan hardware security key (misalnya YubiKey) untuk:

-

Email utama,

-

Akun bank,

-

Akun kerja yang sangat penting.

-

-

Pakai email alias saat daftar ke berbagai situs.

Ini mengurangi penyebaran alamat email utama Anda. -

Cek kebocoran secara berkala dengan layanan pengecek kebocoran kredensial untuk memastikan email/password Anda tidak beredar di luar sana.

Dan mungkin yang paling penting:

Penjahat siber tidak butuh jenius. Mereka hanya menunggu Anda lengah.

Luangkan 1–2 jam hari ini untuk bereskan password, daripada berhari-hari nanti untuk memulihkan akun yang dibajak.

3. Ransomware dan Pemerasan Digital

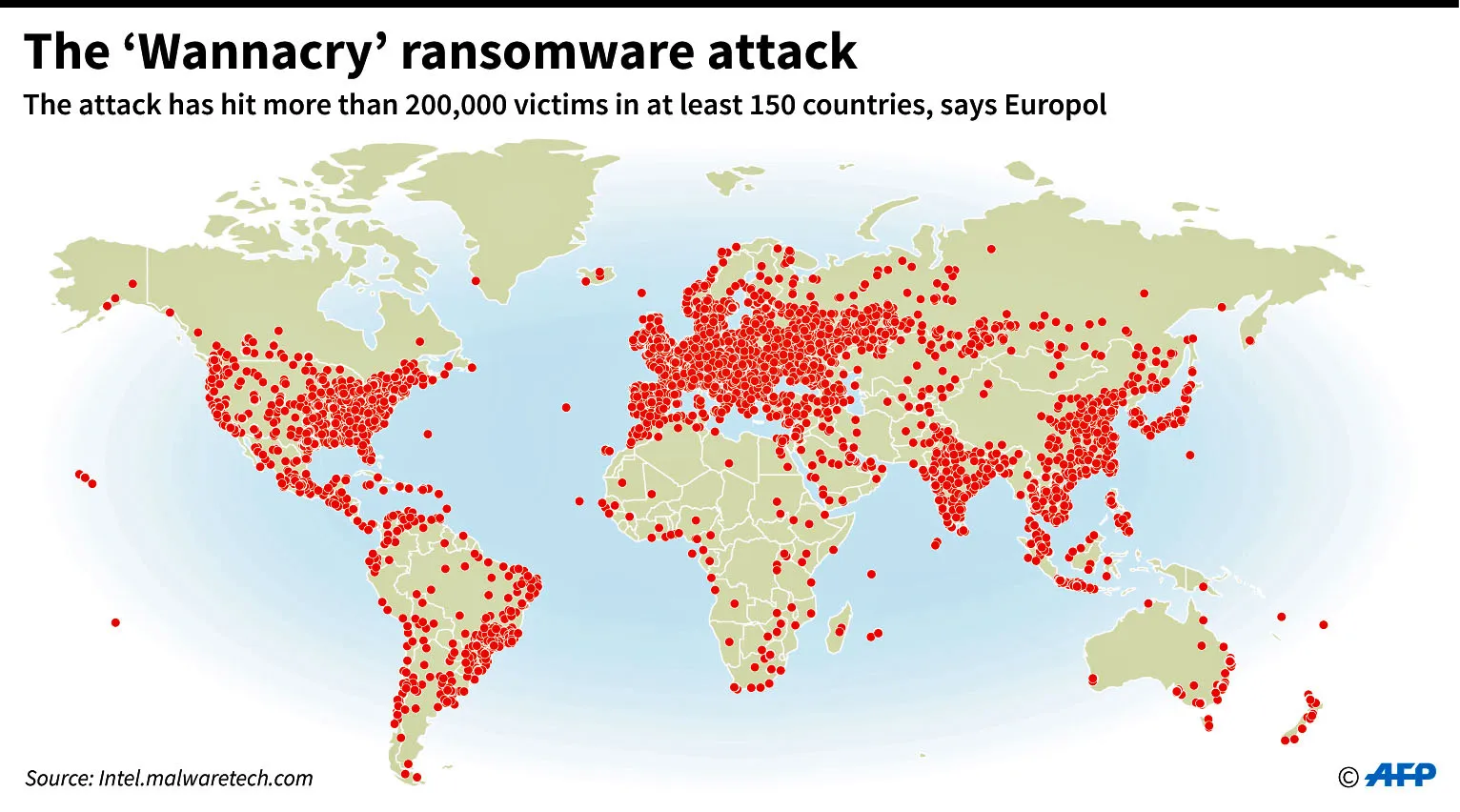

Gambar: Peta dunia yang menandai negara-negara yang terdampak serangan ransomware WannaCry pada fase awal.

Ransomware adalah salah satu jenis serangan siber yang paling mahal dan paling sering terjadi.

Polanya kurang lebih begini:

-

Anda mengklik:

-

Pop-up “antivirus palsu,”

-

File attachment mencurigakan,

-

Atau download dari website yang meragukan.

-

-

Malware berjalan diam-diam, mengenkripsi file penting di komputer Anda.

-

Tiba-tiba semua file penting tidak bisa dibuka.

-

Muncul pesan:

“Bayar sekian dalam bentuk crypto untuk mendapatkan kunci dekripsi.”

Dan ini bukan hanya masalah individu.

Ketika:

-

Rumah sakit terhenti karena sistem down,

-

Layanan publik offline karena disandera ransomware,

…kita semua ikut merasakan dampaknya.

Cara Praktis Melindungi Diri dari Ransomware

Beberapa kebiasaan yang bisa menyelamatkan hari Anda:

-

Backup semua data penting.

Minimal:-

Satu backup di cloud,

-

Satu lagi di media offline (hard disk eksternal) yang tidak selalu terhubung ke internet.

Kalau penjahat tidak bisa menyandera satu-satunya salinan data, posisi tawar Anda jauh lebih kuat.

-

-

Selalu update sistem operasi, aplikasi, dan router.

Banyak ransomware memanfaatkan celah keamanan lama yang sebenarnya sudah ditambal, tapi:-

Pengguna malas update,

-

Atau selalu klik “remind me later.”

-

-

Nonaktifkan Office macros jika tidak benar-benar Anda butuh.

Macro adalah program kecil di dalam file Office (Word, Excel, dll).

Penjahat sering menyembunyikan malware di dalam macro. -

Gunakan ad blocker yang tepercaya.

Ini membantu memotong:-

Malicious pop-up,

-

Iklan yang mengarah ke download berbahaya.

-

-

Tes backup Anda sesekali.

Banyak orang rutin backup, tapi tidak pernah menguji apakah backup tersebut bisa dipulihkan. Pastikan Anda bisa:-

Mengembalikan beberapa file sampel dari backup,

-

Memahami proses restore-nya.

-

Ransomware hidup dari kelalaian.

Kalau Anda rajin update, rajin backup, dan tidak asal klik, peluang Anda melihat “nota tebusan” digital itu jauh lebih kecil.

Dan sekalipun kena, Anda masih bisa berkata:

“Silakan saja. Saya wipe ulang dan restore dari backup.”

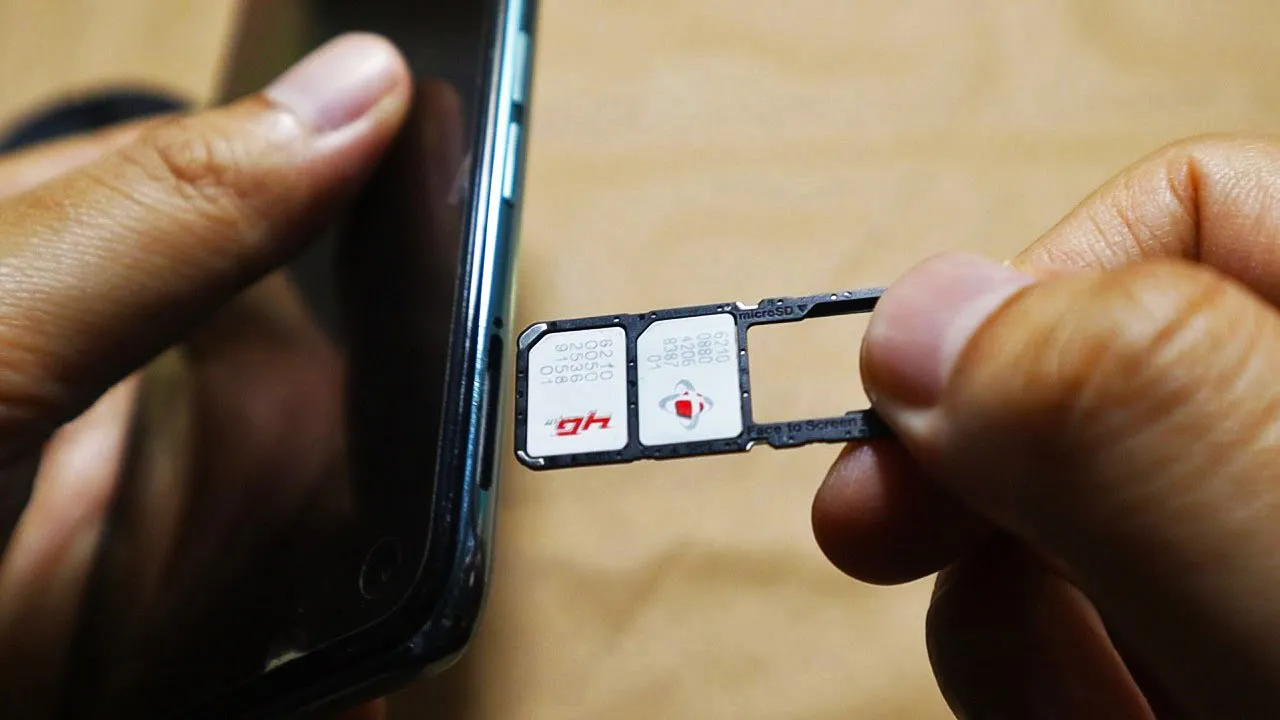

4. Ancaman Mobile dan SIM Swapping

Gambar: Foto close-up bagian belakang smartphone dengan dua slot kartu SIM yang kosong.

Kita semua tahu: smartphone bukan lagi sekadar “telepon genggam.”

Sekarang, satu ponsel bisa berfungsi sebagai:

-

Dompet digital,

-

KTP digital,

-

Kunci akun media sosial,

-

Gerbang ke hampir semua akun yang Anda punya.

Karena itulah, SIM swapping jadi salah satu modus favorit penjahat digital.

Apa Itu SIM Swapping?

Secara sederhana:

-

Penjahat menghubungi operator seluler Anda,

-

Berpura-pura menjadi Anda (pakai data yang mereka kumpulkan dari media sosial atau kebocoran data),

-

Meminta agar nomor Anda dipindahkan ke SIM baru,

-

Operator tertipu dan memindahkan nomor itu.

Hasilnya?

-

Semua panggilan dan SMS ke nomor Anda sekarang masuk ke ponsel mereka.

-

Mereka bisa:

-

Reset password akun Anda,

-

Menerima OTP via SMS,

-

Mengambil alih akun satu per satu.

-

Tanda-Tanda Anda Jadi Korban SIM Swapping

Waspadai beberapa hal berikut:

-

Ponsel tiba-tiba kehilangan sinyal dan tidak kembali lagi,

padahal:-

Tidak sedang di luar jangkauan,

-

Kartu masih aktif,

-

Tidak ada gangguan jaringan luas dari operator.

-

-

Email Anda tiba-tiba kebanjiran:

-

Notifikasi reset password,

-

OTP atau kode verifikasi,

-

Login dari perangkat baru.

-

Kalau ini terjadi, Anda sudah dalam posisi tertinggal.

Cara Mengurangi Risiko SIM Swapping

Langkah-langkah yang layak dipertimbangkan:

-

Pasang port-out PIN di operator Anda.

Banyak operator seluler memungkinkan Anda membuat PIN khusus agar nomor tidak bisa dipindahkan tanpa kode ini. -

Kurangi penggunaan SMS sebagai metode verifikasi utama.

Lebih aman menggunakan:-

Aplikasi autentikator (misalnya Authy atau Google Authenticator), Hardware security key.

-

-

Pastikan ponsel selalu terkunci dan rutin diupdate.

Update OS dan aplikasi bukan hanya soal fitur baru, tapi juga tambalan celah keamanan. -

Pisahkan nomor untuk aktivitas finansial.

Untuk pengguna dengan risiko tinggi (misalnya pengusaha, pengelola dana, atau orang yang memegang akses penting), pertimbangkan punya nomor khusus hanya untuk:-

Bank,

-

Broker,

-

Layanan keuangan lain,

dan jangan dipublikasikan di media sosial.

-

Untuk level risiko lebih tinggi (aktivis, jurnalis, orang yang menangani data sangat sensitif), fitur seperti:

-

Lockdown Mode di iOS, atau

-

Fitur keamanan ekstra di Android,

bisa sangat membantu.

Hacker cinta orang-orang yang malas dan tidak siap.

Anda tidak perlu jadi paranoid, tapi juga jangan jadi target empuk.

5. Malvertising dan Drive-by Downloads

Kini, Anda tidak harus mengklik apa pun untuk bisa terinfeksi malware.

Kadang cukup:

-

Membuka situs yang sudah disusupi,

-

Melihat iklan berbahaya yang di-inject di halaman yang tadinya aman.

Inilah yang disebut:

-

Malvertising: Iklan online yang dipakai untuk menyebarkan malware.

-

Drive-by downloads: Malware yang ter-download otomatis saat halaman dimuat, sering tanpa Anda sadari.

Penjahat menyembunyikan kode berbahaya:

-

Di dalam iklan,

-

Di dalam skrip situs,

-

Atau di elemen tak terlihat di halaman web.

Begitu browser Anda memuat halaman itu, kode dijalankan.

Kenapa Serangan Ini Sering Berhasil?

Karena banyak orang:

-

Memakai browser yang tidak pernah diupdate,

-

Masih menggunakan plugin jadul yang penuh celah,

-

Merasa “ah, nanti saja update-nya.”

Padahal:

-

Browser modern dan update rutin sebenarnya sudah memblokir banyak serangan.

-

Tapi penyerang selalu:

-

Mencari bug baru (zero-day),

-

Menyerang pengguna yang tidak update.

-

Pernah melihat pop-up seperti:

“Your browser is out of date. Click here to update.”

“You need a new codec to play this video.”

Jika muncul di situs-situs mencurigakan, sangat mungkin itu adalah jebakan.

Cara Memotong Serangan Malvertising Sebelum Dimulai

Beberapa langkah yang sangat berdampak:

-

Update browser dan sistem operasi secara rutin.

Jangan tunggu berbulan-bulan. Jadikan kebiasaan. -

Aktifkan fitur Safe Browsing tingkat lanjut di browser.

Misalnya:-

Enhanced Safe Browsing di Chrome,

-

Fitur serupa di Edge, Firefox, dan browser lain.

-

-

Gunakan content blocker atau ad blocker yang tepercaya.

Ini mengurangi permukaan serangan dengan menghentikan banyak iklan berbahaya sebelum muncul. -

Gunakan akun standar ketika browsing, bukan akun admin.

Kalau malware berjalan di akun standar, kerusakan yang bisa dia lakukan biasanya lebih terbatas. -

Tambahkan lapisan DNS filtering dengan layanan seperti:

Sebagian besar serangan ini berhasil bukan karena teknologi mereka super canggih, tapi karena:

Pengguna mengabaikan update dan terlalu cepat meng-klik apa pun yang muncul di layar.

Kalau Anda:

-

Selalu update,

-

Punya ad blocker,

-

Menggunakan akun non-admin untuk aktivitas sehari-hari,

maka Anda kemungkinan besar bahkan tidak akan sadar bahwa serangan ini pernah mencoba masuk.

Menutup Bagian 1: Ancaman Berubah, Pola Pertahanan Tetap Sama

Kalau kita rangkum, pola ancaman online 2025 seperti ini:

-

AI membuat penipuan jauh lebih meyakinkan, tapi logika dan verifikasi ekstra masih jadi senjata terbaik.

-

Password yang lemah dan didaur ulang adalah pintu belakang yang selalu terbuka.

-

Ransomware menghukum kelalaian backup dan update.

-

Smartphone dan nomor telepon kini menjadi “kunci utama” hidup digital Anda.

-

Malvertising dan drive-by downloads menghukum mereka yang malas update dan tidak pakai perlindungan dasar.

Kabar baiknya:

Anda tidak perlu jadi pakar keamanan siber untuk bertahan.

Anda hanya perlu sedikit lebih disiplin daripada rata-rata pengguna internet.

Di Bagian 2 nanti, kita bisa melanjutkan dengan ancaman-ancaman lain dan menggali lebih jauh best practice untuk menjaga privasi dan keamanan Anda di dunia digital yang makin agresif ini.

Atribusi

Artikel ini merupakan adaptasi berbahasa Indonesia dari tulisan Marshall Gunnell,

yang pertama kali dipublikasikan di CNET pada 14 November 2025

(lihat versi bahasa Inggris di artikel CNET tentang ancaman online terseram 2025).

Butuh Pendamping untuk Amankan Ekosistem Digital Anda?

Rizal IT Consulting bisa membantu Anda:

-

Memetakan risiko keamanan digital di bisnis atau aktivitas online Anda (website, akun email, media sosial, pembayaran online, dsb.).

-

Menata ulang password, MFA, dan akses akun penting agar tidak lagi bergantung pada “ingat-ingatan.”

-

Menyusun kebiasaan dan SOP keamanan praktis yang bisa diikuti tim, keluarga, atau komunitas tanpa harus jadi “orang IT” dulu.

-

Memberi rekomendasi tool yang simpel tapi berdampak besar untuk melindungi privasi dan data Anda.

Fokus kami bukan menakut-nakuti, tapi membantu Anda merasa lebih tenang saat beraktivitas di dunia digital: transaksi lebih aman, akun lebih terjaga, dan risiko kebobolan bisa ditekan sejak awal.

Kalau Anda ingin diajak langkah demi langkah membangun “payung pengaman” digital yang realistis—disesuaikan dengan kebutuhan dan level teknis Anda—silakan hubungi kami:

Rizal IT Consulting

Email:

WhatsApp: 0857-1587-2597 | 0813-8229-7207

Operasional: Sabtu–Kamis, 08.00–17.30 WIB

Layanan tersedia online untuk seluruh Indonesia

Satu sesi diskusi bisa jadi awal dari ekosistem digital yang jauh lebih aman untuk Anda dan orang-orang di sekitar Anda.

Blog ini didukung oleh pembaca. Rizal IT Consulting dapat memperoleh komisi afiliasi ketika Anda bertransaksi di tautan yang ditampilkan di situs ini. Ikuti kami juga di Google News Publisher untuk mendapatkan notifikasi artikel terbaru. Info lanjut, kolaborasi, sponsorship dan promosi, ataupun kerjasama, bisa menghubungi: 0857-1587-2597 | 0813-8229-7207 | .